Pourquoi l'erreur "Common name mismatch" s'affiche-t-elle dans mon navigateur ?

- Base De Connaissances /

- Certificats SSL /

- Pourquoi l'erreur "Common name mismatch" s'affiche-t-elle dans mon navigateur ?

Pourquoi l'erreur "Common name mismatch" s'affiche-t-elle dans mon navigateur ?

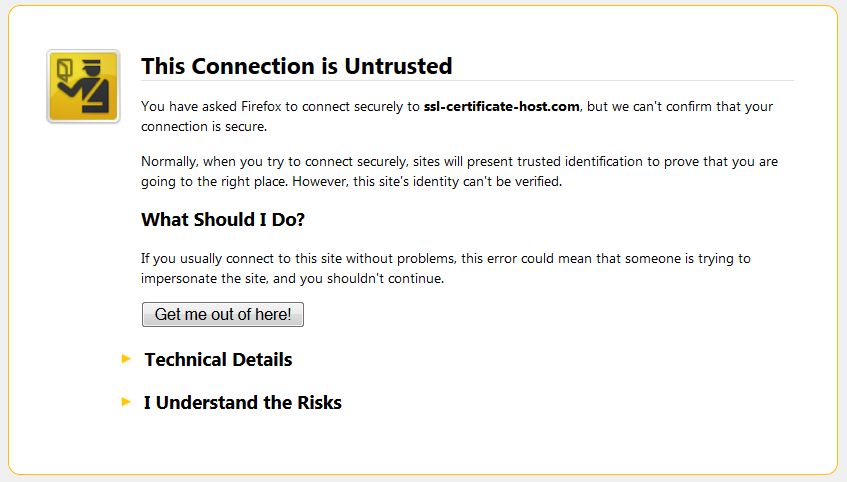

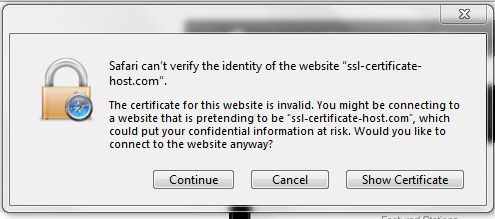

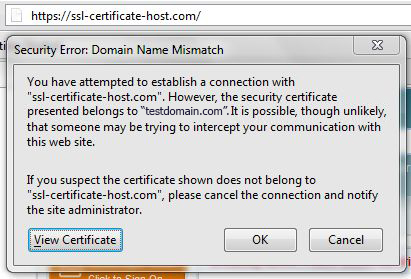

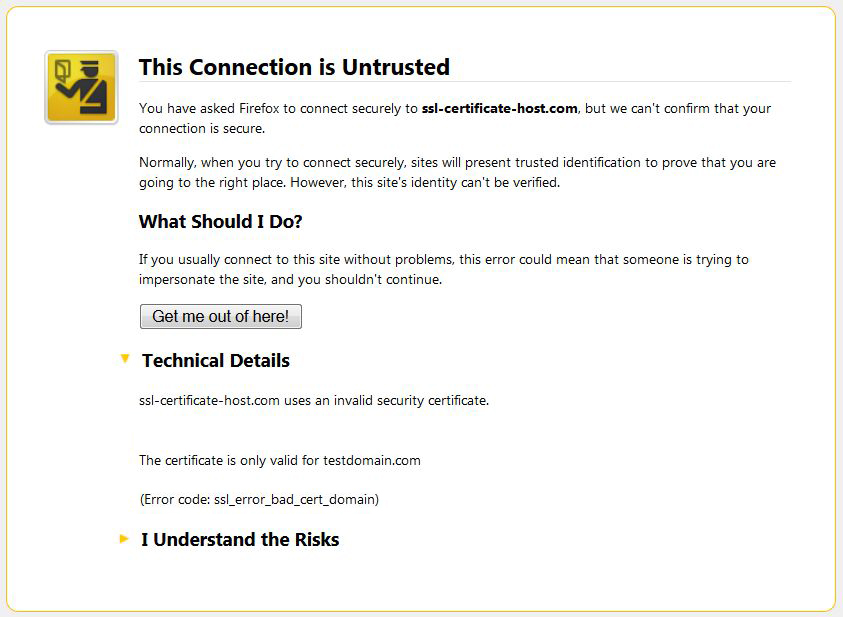

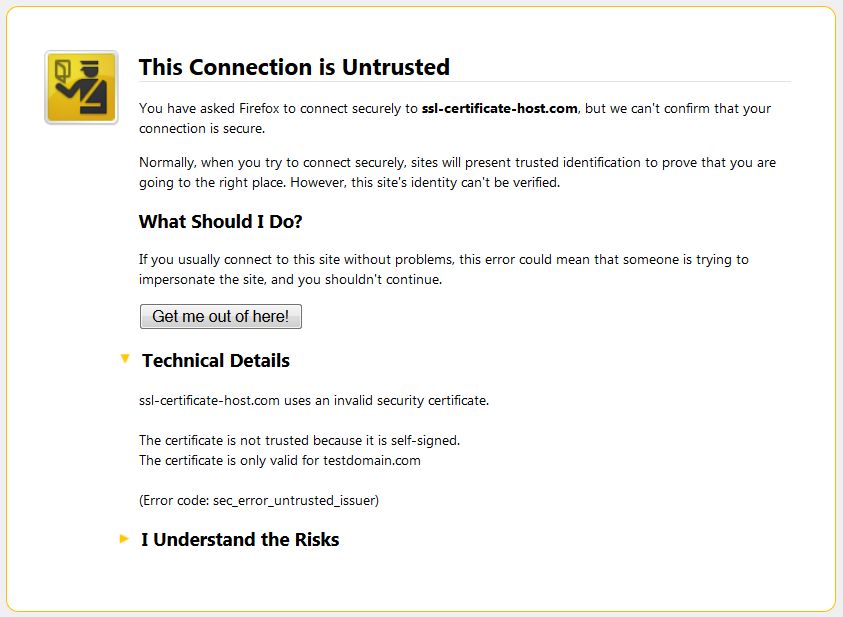

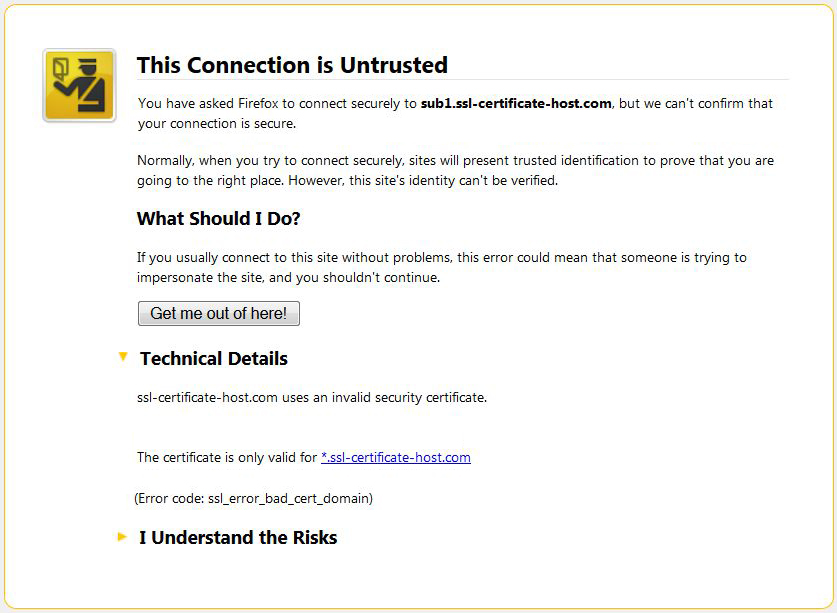

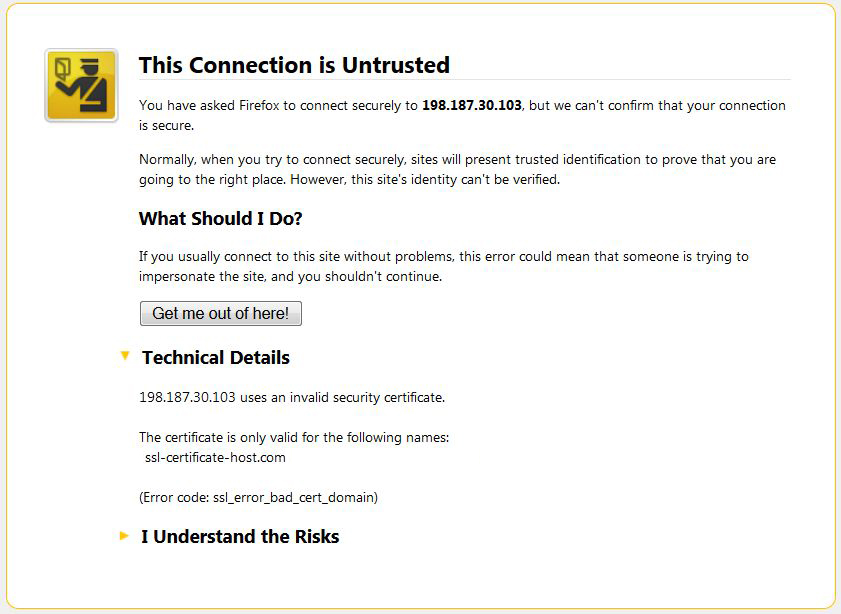

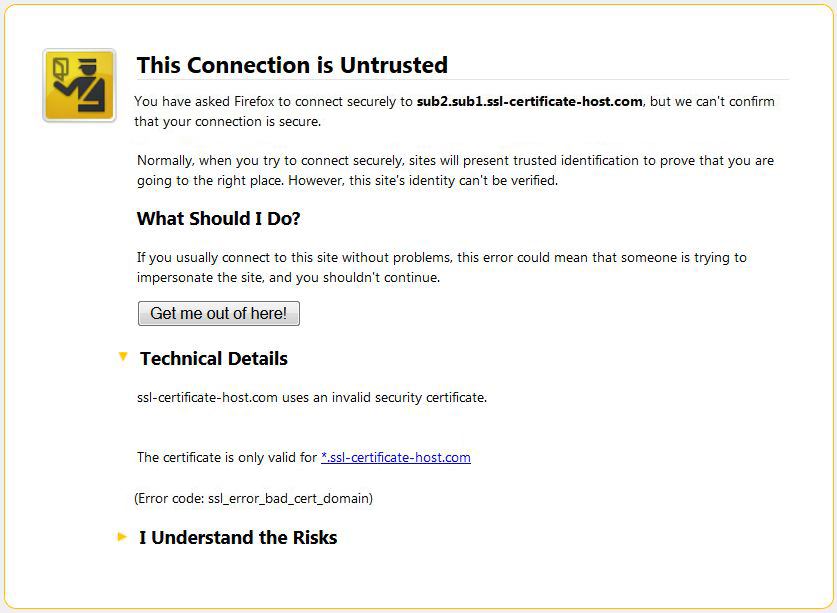

Le message d'erreur diffère selon les navigateurs. Les plus populaires sont listés ci-dessous :Firefox:

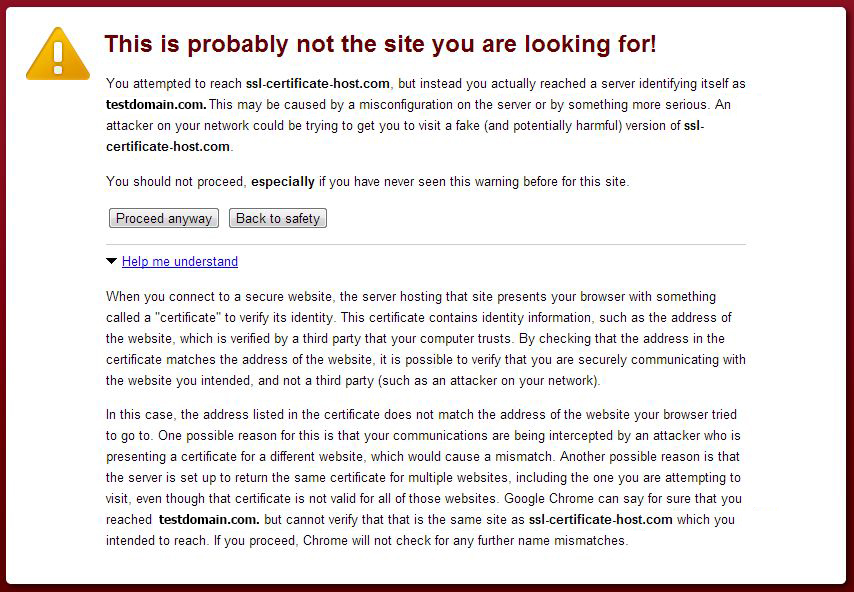

Google Chrome:

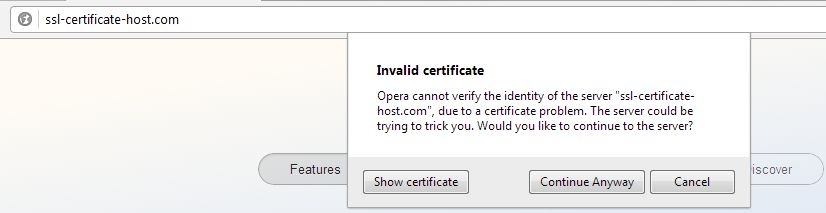

Opera:

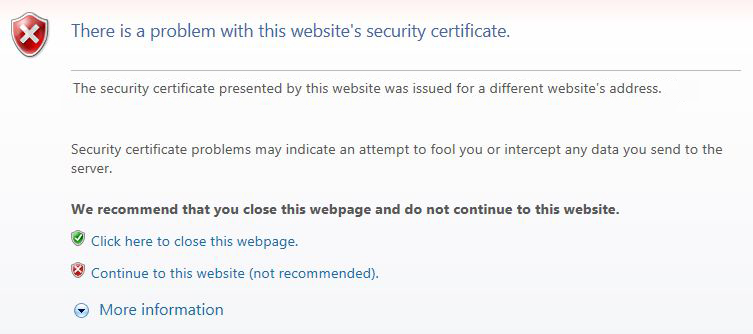

Internet Explorer:

Safari:

Netscape Navigator:

En fait, la non-concordance du nom commun n'est pas une erreur, mais un avertissement qui se produit une fois qu'un nom d'hôte auquel vous essayez d'accéder dans le navigateur ne correspond pas au nom commun d'un certificat récupéré sur le serveur lors de l'établissement d'un https. session. Cet avertissement peut apparaître pour plusieurs raisons ; nous avons décrit ci-dessous les plus répandus d'entre eux:

- Le certificat est installé, mais le domaine pointe vers une adresse IP partagée.

Généralement, une adresse IP dédiée est requise pour installer le certificat SSL. Si un certificat est déjà installé dans la même adresse IP, le navigateur établira une connexion avec le certificat d'origine installé dans l'adresse IP.

Lors de l'établissement d'une session SSL/TLS, le navigateur du client compare le nom commun pour lequel le certificat principal est émis avec le nom de domaine que le navigateur tente de résoudre. Si le nom commun diffère du nom de domaine auquel la demande a été envoyée, l'avertissement d'incompatibilité de nom commun se produit.

L'avertissement affirme que le certificat récupéré à la demande est émis pour domaintest.com. Cela s'est produit parce que le nom de domaine dans la demande ne correspondait pas au nom de domaine pour lequel le certificat est émis. Si votre hébergeur, tout comme nous, fournit SNI (indication du nom du serveur) qui permet d'héberger plusieurs certificats sur la même adresse IP, vous n'aurez pas besoin d'une adresse IP supplémentaire. Le même avertissement peut apparaître si le certificat du nom d'hôte que vous essayez d'atteindre (dans notre cas ssl-certificate-host.com) n'est pas installé sur le serveur même avec SNI activé.

Le code d'erreur n'est pas toujours le même ; cela peut aussi être sec_error_untrusted_issuer dans FireFox, comme sur la capture d'écran ci-dessous :

Le code d'erreur sec_error_untrusted_issuer au lieu de ssl_error_bad_cert_domain dans ce cas signifie que le certificat principal pour cette adresse IP (cert pour testdomain.com) n'est pas émis par une autorité de certification de confiance (c'est-à-dire qu'il est auto-signé).

La solution:

Si vous rencontrez une telle erreur, veuillez contacter votre fournisseur d'hébergement afin d'obtenir une adresse IP dédiée pour votre site Web. Une fois que vous obtenez une adresse IP dédiée, vous pouvez installer le certificat dans cette adresse IP. Avant de demander une adresse IP dédiée, vous pouvez vérifier auprès de votre hébergeur s'il prend en charge la technologie SNI.

- Le certificat n'est pas installé

Assurez-vous que votre certificat est correctement installé sur votre serveur. Vous devez noter que la plupart des vérificateurs d'installation ne seraient pas en mesure d'afficher correctement un certificat installé à moins qu'il ne dispose d'une adresse IP dédiée ou que la technologie SNI ne soit correctement définie..

- Un certificat Wildcard est installé via cPanel ou WHM

L'avertissement d'incompatibilité de nom commun peut se produire si un certificat générique est installé via ***cPanel ou WHM*** pour le domaine nu uniquement, alors que l'on tente d'établir une connexion https à un sous-domaine du domaine pour lequel le certificat générique est émis. Les certificats génériques sont censés couvrir le nom de domaine nu et les sous-domaines de même niveau. Cependant, si un certificat générique est installé pour un domaine nu via ***cPanel ou WHM***, les sous-domaines ne seront pas automatiquement sécurisés. Si une adresse IP partagée a été utilisée (même avec la technologie SNI), la demande ne peut pas trouver le certificat avec un nom commun correspondant. Par conséquent, la demande récupère un certificat principal qui se résout sous l'adresse IP que le nom de domaine dans la demande résout.

Dans le cas d'une adresse IP dédiée, les détails d'un avertissement d'incompatibilité peuvent être un peu déroutants, mais le processus est le même - la demande trouvera votre certificat générique comme certificat principal et le considérera comme ne correspondant pas, comme le nom de sous-domaine n'est pas encodé dans le corps du certificat.

La solution : Ce problème survient en raison de retraits techniques de cPanel et WHM, il existe plusieurs façons de le résoudre :

a) installer le certificat pour chaque sous-domaine via WHM/cPanel

b)si vous avez un accès root au serveur, veuillez l'installer directement sur le serveur en éditant un fichier VirtualHost. Vous pouvez trouver plus d'informations sur cette questionlhere.

- Vous essayez d'accéder à une adresse IP

L'erreur se produit si l'on essaie d'établir une connexion https pour une adresse IP. Les certificats SSL réguliers ne peuvent être émis que pour un FQDN (Fully Qualified Domain Name). Même si vous avez une adresse IP dédiée, l'incompatibilité de nom commun sera affichée car la requête https via une adresse IP ne contient pas le nom du serveur (nom de domaine/sous-domaine) lui-même, il n'y a donc aucun moyen d'éviter l'avertissement essayant d'accéder au site via une adresse IP, car un certificat normal est délivré pour un nom de domaine/sous-domaine.

La solution : Veuillez accéder à votre page Web en utilisant le nom d'hôte et non une adresse IP.

- Différents niveaux de sous-domaines pour les certificats Wildcard

L'erreur peut également apparaître avec un certificat générique, si vous essayez d'accéder à un sous-domaine du quatrième niveau ou d'un niveau supérieur, alors qu'un certificat générique est valide pour le domaine principal et les sous-domaines du troisième niveau.

Si un certificat générique a été émis pour *.ssl-certificate-host.com, il est valide pour ssl-certificate-host.com et tous les sous-domaines du troisième niveau , comme sub1.ssl-certificate-host.com, sub2.ssl-certificate-host.com, sub3.ssl-certificate-host.com strong> etc., mais il ne couvre pas les sous-domaines du quatrième niveau ou supérieur (comme sub2.sub1.ssl-certificate-host.com ou sub3.sub2.sub1.example.com )

La solution : Pour couvrir plusieurs niveaux de sous-domaines, vous pouvez soit émettre plusieurs certificats Wildcard différents, soit un certificat UCC.

- Les enregistrements DNS du domaine ont récemment été modifiés

La non-concordance du nom commun peut se produire si l'adresse IP vers laquelle pointe votre nom de domaine a été récemment modifiée. Si vous avez commandé une adresse IP dédiée et que le certificat a été installé peu de temps après, il y a de fortes chances qu'il y ait une propagation DNS et que le domaine se résolve toujours à l'adresse IP précédente, tandis que le certificat est sous la nouvelle. Il peut y avoir un certificat pour un autre domaine installé sur l'adresse IP précédente, c'est pourquoi l'erreur se produit.

La solution : Aucune action n'est requise ; veuillez prévoir un certain temps pour que les enregistrements DNS soient mis à jour.

Ouvrir un ticket

Soumettez une demande d'assistance